题目说明

题目来源: XSCTF联合招新赛

题目描述: 非常easy的xor

解题过程

下载附件

下载附件,得到一个easyxor.exe文件,我们接着

Xor

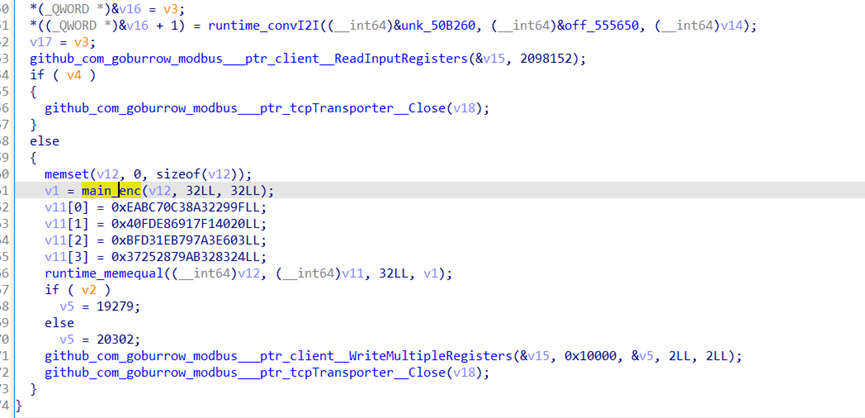

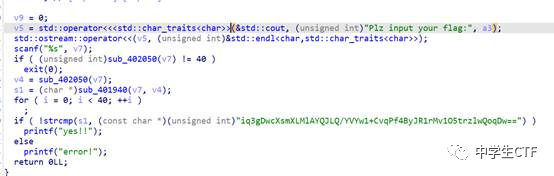

看样子是gcc出来的一个x64下windows程序,我们直接放进64位可爱的小姐姐(IDA)中使用。

在Main函数中,直接查看伪代码。

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

| _main();

v11 = 0;

v9 = 0;

puts("Please input your flag:");

while ( 1 )

{

v8 = getchar();

if ( v8 == 10 )

break;

v7 = key[v9 % 4] ^ v8;

while ( 1 )

{

v4 = v7--;

if ( v4 <= 0 )

break;

v3 = v11++;

s[v3] = 1;

}

v5 = v11++;

s[v5] = 0;

++v9;

}

while ( v11 <= 2559 )

s[v11++] = -1;

for ( i = 0; i <= 2559; ++i )

{

if ( r[i] != s[i] )

{

puts("Lose lose lose!");

break;

}

}

if ( i == 2560 )

puts("Win win win!");

system("pause");

return 0;

}

|

这里的Key是SCNU

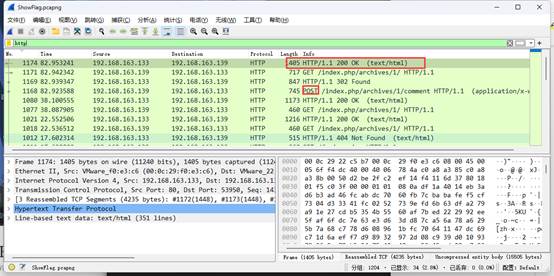

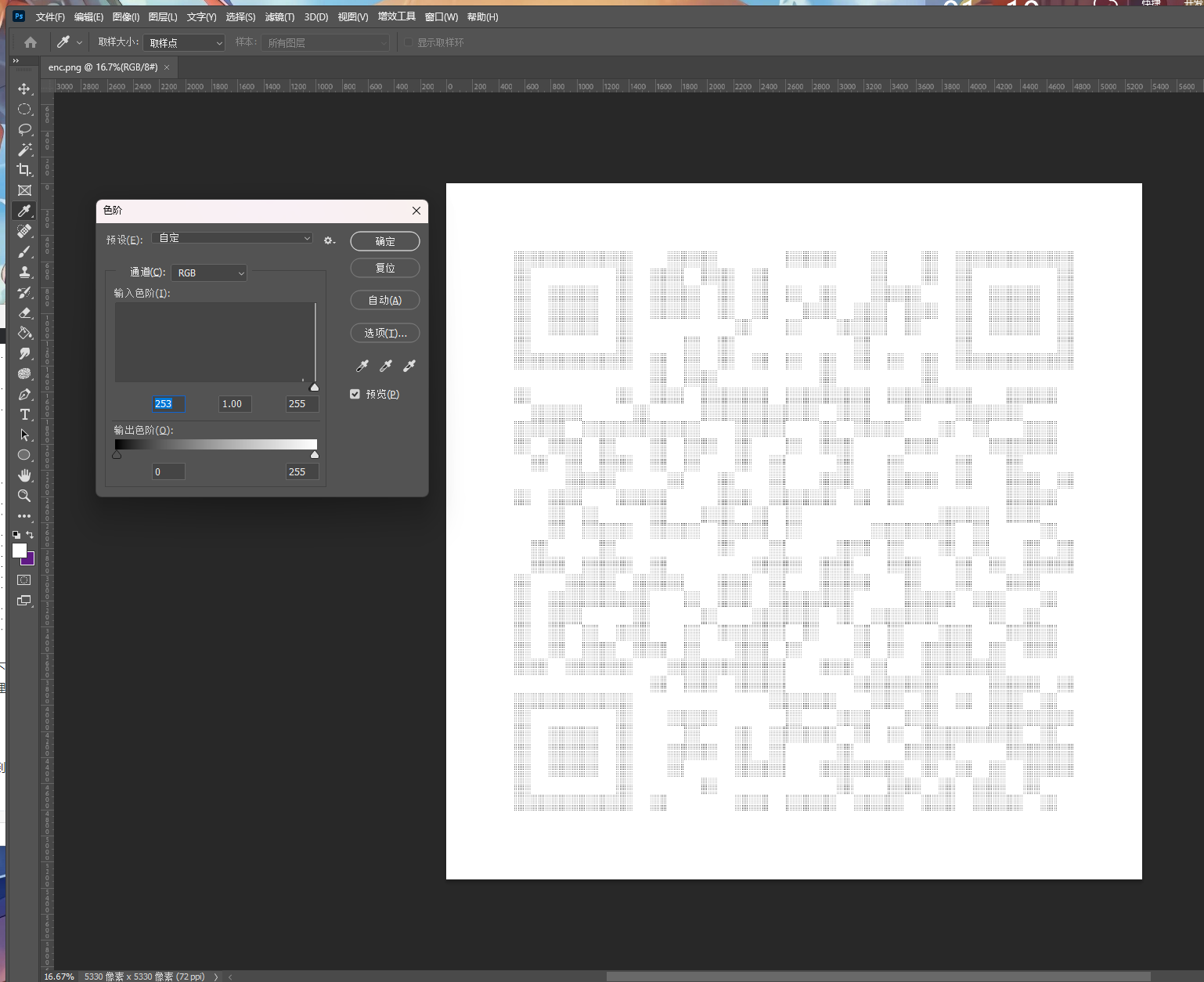

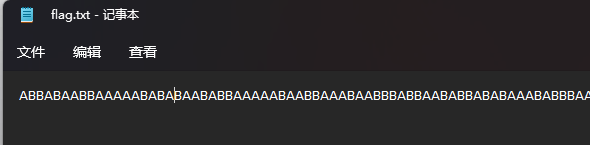

r如下图:

那么我们根据上面的代码写解密脚本如下:

1

2

3

4

5

6

7

8

9

10

| r = [0x35, 0x2F, 0x2F, 0x32, 0x28, 0x14, 0x27, 0x3B, 0x3D, 0x70,

0x3C, 0x0A, 0x3D, 0x73, 0x3A, 0x0A, 0x1F, 0x73, 0x3D, 0x66,

0x21, 0x1C, 0x6D, 0x28]

key = 'SCNU'

flag = ''

for i in range(len(r)):

flag += chr(ord(key[i % 4]) ^ r[i])

print(flag)

|

注意别把0x497也填上来了

Flag如下:

1

| flag{Winn3r_n0t_L0s3r_#}

|

/logo-20230203015616668.png)